حمله خسوف (Eclipse Attack) چیست ؟ آشنایی با تهدید پنهان نودها در بلاکچین

- توسط: ادمین پارس بیت

- زمان مطالعه: 6 دقیقه

- ساخته شده در : 19 بهمن 1404 به روز شده در : 19 بهمن 1404

- 44

آنچه در این مقاله میخوانید:

دنیای بلاکچین با وجود ماهیت غیرمتمرکز خود، همواره در معرض تهدیدهای امنیتی پیچیدهای قرار دارد که شناخت آنها برای کاربران، ماینرها و توسعهدهندگان امری ضروری است. بسیاری تصور میکنند غیرمتمرکز بودن به معنای مصونیت کامل از حملات سایبری است، در حالی که واقعیت خلاف این موضوع را نشان میدهد. یکی از حملات کمتر شناختهشده اما بسیار خطرناک در این فضا، حمله خسوف یا Eclipse Attack است.

حمله خسوف میتواند بدون ایجاد اختلال مستقیم در کل شبکه، یک یا چند نود مشخص را هدف قرار دهد و آنها را از دید واقعی بلاکچین محروم کند. همین ویژگی باعث میشود این حمله در بسیاری از موارد بهموقع شناسایی نشود و خسارتهای قابلتوجهی به شبکه، ماینرها و حتی کاربران عادی وارد کند. در این مقاله بهصورت گامبهگام بررسی میکنیم که حمله خسوف چیست، چگونه انجام میشود، چه پیامدهایی دارد و چگونه میتوان ریسک آن را کاهش داد.

حمله خسوف (Eclipse Attack) چیست؟

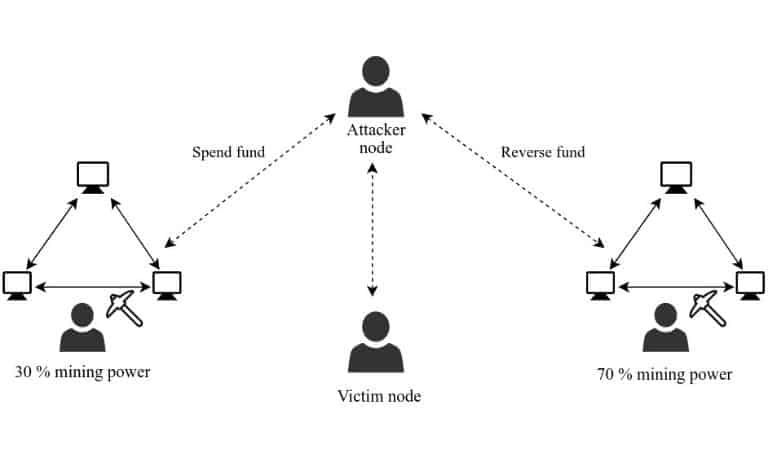

حمله خسوف یا Eclipse Attack نوعی حمله در شبکههای همتابههمتا (P2P) است که در آن مهاجم تلاش میکند ارتباط یک نود خاص را با سایر نودهای معتبر شبکه قطع یا محدود کند. در این حالت، نود قربانی تنها با نودهای تحت کنترل مهاجم در ارتباط خواهد بود و تصویری جعلی از وضعیت واقعی بلاکچین دریافت میکند.

در این نوع حمله، برخلاف حملات گستردهای مانند حمله ۵۱ درصد، کل شبکه هدف قرار نمیگیرد؛ بلکه تمرکز روی منزویسازی یک نود یا گروهی از نودهاست. همین موضوع باعث میشود اجرای آن هزینه کمتری داشته باشد اما اثرات مخرب آن در برخی سناریوها بسیار جدیتر باشد. حمله خسوف معمولاً بهعنوان مرحلهای مقدماتی برای حملات پیچیدهتر مورد استفاده قرار میگیرد.

شناخت اولیه و مفهوم فنی حمله خسوف

برای درک بهتر حمله خسوف، ابتدا باید با ساختار ارتباطی بلاکچین آشنا شویم. در شبکههای بلاکچینی، هر نود از طریق مجموعهای از اتصالات ورودی و خروجی با سایر نودها در ارتباط است. این اتصالات باعث همگامسازی بلاکها، تراکنشها و وضعیت شبکه میشوند.

در حمله خسوف، مهاجم با پر کردن جدول همتایان (Peer Table) نود قربانی با آدرسهای جعلی یا تحت کنترل خود، مسیر دریافت اطلاعات را منحرف میکند. در نتیجه، نود قربانی دیگر به دادههای معتبر شبکه دسترسی نخواهد داشت. این وضعیت ممکن است ساعتها یا حتی روزها ادامه پیدا کند، بدون آنکه کاربر متوجه مشکل شود.

حمله خسوف چگونه عمل میکند؟

مکانیزم حمله خسوف معمولاً شامل چند مرحله مشخص است. در گام اول، مهاجم تعداد زیادی آدرس IP یا نود جعلی ایجاد میکند. این نودها ممکن است از طریق باتنتها یا سرورهای اجارهای کنترل شوند. سپس مهاجم تلاش میکند این آدرسها را در لیست همتایان نود قربانی قرار دهد.

در مرحله بعد، مهاجم با قطع یا محدود کردن دسترسی نود قربانی به نودهای سالم، کنترل کامل جریان اطلاعات را به دست میگیرد. از این لحظه به بعد، تمام بلاکها و تراکنشهایی که نود قربانی مشاهده میکند، توسط مهاجم فیلتر یا دستکاری میشوند. این موضوع میتواند منجر به تأیید تراکنشهای نامعتبر یا استخراج بلاکهای بیارزش شود.

اهداف اصلی مهاجمان در Eclipse Attack

مهاجمان از حمله خسوف اهداف مختلفی را دنبال میکنند که بسته به نوع شبکه و جایگاه نود قربانی متفاوت است. برخی از مهمترین اهداف عبارتاند از:

🔵 ایجاد زمینه برای حمله خرج کردن دوباره

🔵 کاهش قدرت پردازشی شبکه اصلی

🔵 فریب ماینرها و هدایت آنها به استخراج بلاکهای جعلی

🔵 ایجاد بیثباتی در شبکههای نوپا

در بسیاری از موارد، حمله خسوف بهتنهایی هدف نهایی نیست، بلکه ابزاری برای رسیدن به حملات پیچیدهتر محسوب میشود.

تأثیر حمله خسوف بر ماینینگ ارزهای دیجیتال

یکی از خطرناکترین پیامدهای حمله خسوف، تأثیر مستقیم آن بر فرآیند ماینینگ است. زمانی که یک ماینر دچار حمله خسوف میشود، ممکن است بلاکهایی را استخراج کند که هرگز در زنجیره اصلی پذیرفته نمیشوند. این موضوع به معنای هدر رفت کامل توان پردازشی و انرژی مصرفشده است.

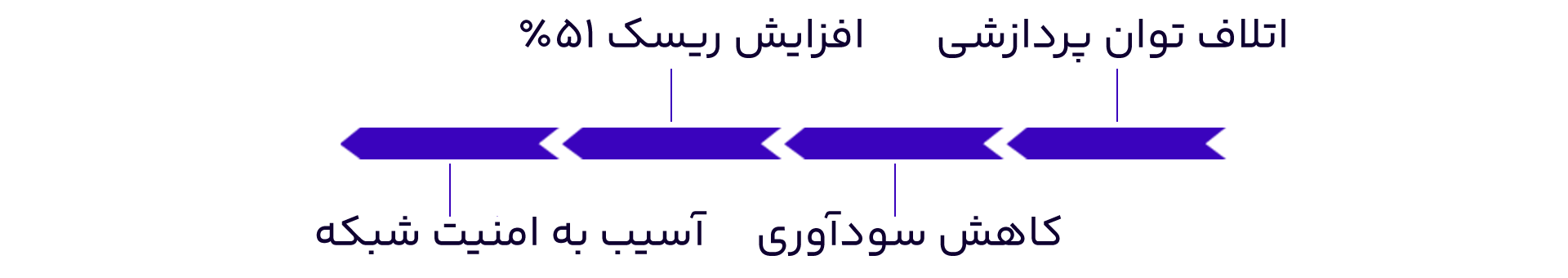

1 - اتلاف توان پردازشی | استخراج بلاکهای نامعتبر |

2 - کاهش سودآوری | عدم دریافت پاداش بلاک |

3 - افزایش ریسک ۵۱٪ | کاهش هشریت شبکه اصلی |

4 - آسیب به امنیت شبکه | تضعیف اجماع |

اگر تعداد ماینرهای قربانی افزایش یابد، شبکه اصلی با کاهش هشریت مواجه میشود و احتمال حملات دیگر نیز افزایش پیدا میکند.

ارتباط حمله خسوف با خرج کردن دوباره (Double Spending)

خرج کردن دوباره یکی از قدیمیترین تهدیدها در سیستمهای مالی دیجیتال است. در حمله خسوف، این خطر بهشدت افزایش مییابد. مهاجم میتواند تراکنشی را به نود قربانی نمایش دهد و آن را معتبر جلوه دهد، در حالی که همان کوینها در زنجیره اصلی دوباره خرج شدهاند.

این مشکل بهویژه برای صرافیها، پرداختیارها و کسبوکارهایی که تأیید سریع تراکنشها برایشان اهمیت دارد، بسیار خطرناک است. اگر نودهای این سرویسها دچار حمله خسوف شوند، ممکن است داراییهای قابلتوجهی را از دست بدهند.

بررسی نمونههای واقعی و سناریوهای محتمل

تحقیقات دانشگاهی و گزارشهای امنیتی نشان دادهاند که شبکه رمزدارایی بیت کوین (BTC) در سالهای گذشته چندین بار در معرض سناریوهای مشابه حمله خسوف قرار گرفته است. هرچند این حملات بهصورت گسترده رسانهای نشدهاند، اما آزمایشهای انجامشده نشان میدهد که اجرای آنها از نظر فنی امکانپذیر است.

در بلاکچینهای کوچکتر با تعداد نود کمتر، ریسک حمله خسوف بهمراتب بالاتر است. همین موضوع باعث میشود پروژههای نوپا بیش از سایر شبکهها نیازمند توجه به این تهدید باشند.

راهکارهای کاهش و پیشگیری از حمله خسوف

برای کاهش ریسک حمله خسوف، راهکارهای مختلفی پیشنهاد شده است که هرکدام مزایا و محدودیتهای خاص خود را دارند.

⬅️ محدودسازی اتصالات ورودی | کاهش امکان اشباع نود |

⬅️ استفاده از نودهای مورد اعتماد | افزایش اعتبار دادهها |

⬅️ تنوعبخشی به همتایان | جلوگیری از تمرکز ارتباط |

⬅️ بهروزرسانی نرمافزار نود | بهرهگیری از پچهای امنیتی |

⬅️ مانیتورینگ شبکه | شناسایی رفتارهای مشکوک |

هیچکدام از این روشها بهتنهایی راهحل قطعی نیستند، اما ترکیب آنها میتواند سطح امنیت شبکه را بهطور قابلتوجهی افزایش دهد.

اهمیت حمله خسوف برای توسعهدهندگان بلاکچین

توسعهدهندگان بلاکچین نقش کلیدی در کاهش ریسک حمله خسوف دارند. طراحی صحیح لایه شبکه، مدیریت بهتر همتایان و استفاده از الگوریتمهای تصادفی برای انتخاب نودها میتواند احتمال این حمله را کاهش دهد.

بلاکچینهای نسل جدید مانند کاردانو، پولکادات و الگورند تلاش کردهاند با استفاده از معماریهای پیشرفتهتر، آسیبپذیری در برابر حمله خسوف را به حداقل برسانند. این موضوع نشان میدهد که توجه به امنیت شبکه از مراحل اولیه طراحی، اهمیت بسیار بالایی دارد.

مقایسه حمله خسوف با سایر حملات بلاکچینی

نوع حمله | هدف | پیچیدگی | هزینه |

🚫 حمله خسوف | نودهای خاص | متوسط | متوسط |

🚫 حمله ۵۱٪ | کل شبکه | بالا | بسیار بالا |

🚫 Sybil Attack | هویتها | متوسط | پایین |

🚫 DDoS | زیرساخت | پایین | متوسط |

همانطور که مشاهده میشود، حمله خسوف در مقایسه با برخی حملات دیگر، هزینه کمتری دارد اما اثرات آن میتواند بسیار هدفمند و مخرب باشد.

کلام آخر

حمله خسوف یکی از تهدیدهای پنهان اما بسیار جدی در دنیای بلاکچین محسوب میشود. این حمله با هدف قرار دادن نودهای خاص، میتواند زمینهساز مشکلات بزرگی مانند خرج کردن دوباره، کاهش امنیت شبکه و زیانهای مالی گسترده شود. شناخت دقیق این حمله و آگاهی از روشهای مقابله با آن، برای کاربران، ماینرها و توسعهدهندگان بلاکچین امری ضروری است.

با پیشرفت فناوری و افزایش تجربه جامعه بلاکچین، انتظار میرود راهکارهای مؤثرتری برای مقابله با این تهدید ارائه شود. تا آن زمان، رعایت اصول امنیتی و استفاده از زیرساختهای بهروز، بهترین راهکار برای کاهش ریسک حمله خسوف خواهد بود.

سوالات متداول

حمله خسوف در چه بلاکچینهایی دیده میشود؟

این حمله بیشتر در شبکههای همتابههمتا مانند بیتکوین و بلاکچینهای مبتنی بر P2P مشاهده میشود.

مهمترین خطر حمله خسوف چیست؟

مهمترین خطر آن، ایجاد شرایط برای تأیید تراکنشهای نامعتبر و خرج کردن دوباره است.

آیا کاربران عادی هم در معرض حمله خسوف هستند؟

بله، هر نودی که ارتباط مستقیمی با شبکه دارد، در صورت ضعف امنیتی میتواند هدف قرار گیرد.